ما هو هتب؟

شاهد الفيديو

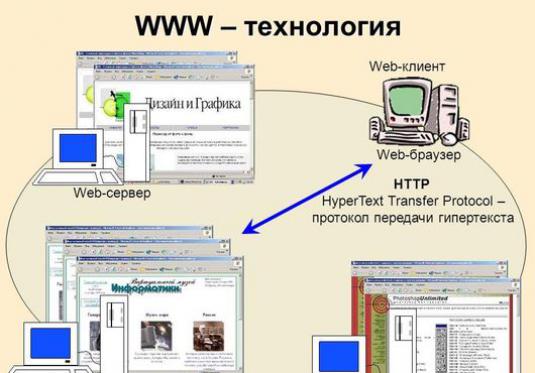

الإنترنت هو نظام الاستقبال ونقلوالبيانات والمعلومات، والأداة الرئيسية التي هي بروتوكول نقل البيانات هتب. بروتوكول هتب، بدوره، هو بروتوكول نقل البيانات الأكثر شيوعا على شبكة الإنترنت، والذي يسمح لك بتحميل صفحات الويب، ولكن ليس فقط.

هتب (بروتوكول نقل النص التشعبي) هو بروتوكول تطبيق لنقل المعلومات في شكل وثائق النص التشعبي في شكل هتمل.

وذلك بفضل بروتوكول هتب أننا قادرون على عرض صفحات الإنترنت في الشكل الذي نقوم به.

هيكل بروتوكول هتب

أي طلب في البروتوكول يتكون من ثلاثة أجزاء مع مراعاة ترتيبها:

- خط البداية - يحدد نوع الطلب (رسالة).

- رأس - يصف الجسم من الطلب، وإعدادات الإرسال وغيرها من البيانات.

- جسم الرسالة هو المعلومات نفسها، التي تنتقل. يتم فصل الجسم بالضرورة عن العنوان بخط فارغ.

العنصر الإلزامي بين الهيكل كله هوخط البداية، لأنه هو هذا الخط الذي يحدد نوع الطلب أو الاستجابة. هناك إصدار 0.9 البروتوكول، حيث الاستعلام سوف تحتوي فقط على خط البداية، واستجابة الملقم - فقط نص الرسالة.

كيف يعمل هتب

ويعمل بروتوكول هتب على أساس التكنولوجيا"خدمة العملاء". جوهره يكمن في حقيقة أن الشبكة تستخدم كائنين - العميل المستهلك ومقدم الخادم. يبدأ المستهلك الاتصال ويرسل الطلبات، وينتظر مقدم الخدمة الاتصال الوارد والطلب، ثم ينفذ الإجراءات اللازمة ويرسل رسالة مع النتيجة إلى الطالب (المستهلك).

أما بالنسبة للبرامج، ومتصفحات مختلفة تعمل مع بروتوكولات هتب: إنترنت إكسبلورر، موزيلا فايرفوكس، جوجل كروم، أوبرا وغيرها الكثير.

حماية البيانات مع هتبس

ونظرا لأن بيانات هتب تنتقل علنا وغير محمية، والتي من المرجح أن يتم اعتراضها من قبل المهاجمين، هناك بروتوكول هتبس يدعم التشفير.

ونحن نعلم جميعا أن هناك خدمات الإنترنت،التي تتطلب أقصى قدر من الحماية في نقل البيانات من أي نوع. على سبيل المثال، حركات مختلفة من الأموال على شبكة الإنترنت مع مساعدة من محافظ افتراضية مثل ويب ماني، بيتكوين، باي بال، Yandex.Money الخ كما أن الأنظمة الأخرى التي تعمل مع البيانات الشخصية للمستخدم تستخدم بالضرورة بروتوكول هتبس.

هذا النوع من البروتوكول لا تحتاج إلى تحميلها على وجه التحديدوتثبيتها على الكمبيوتر. بالإضافة إلى حقيقة أنه مدعوم من قبل أي متصفح التي سيتم تثبيتها على جهاز الكمبيوتر الخاص بك، بل هو أيضا بنيت في المتصفح نفسه، ويستخدم عند الضرورة، فلن تحتاج لتشغيله وتكوينه على مواقع معينة.

كيفية عمل هتبس

يوفر أمن البروتوكولبروتوكول التشفير سل / تلس، الذي يشفر فقط المعلومات لاستحالة اعتراض والقراءة. ويوفر حماية الاتصال عند العمل في قناة غير محمية.

كيف تعمل الحماية؟ دعونا ننظر إلى هذا في مثال بدائي: تحتاج إلى إرسال صديقك ساشا وثائق هامة عن طريق البريد، ولكن ذلك أن الحقيبة أو شخص آخر لا يرى هذه الوثائق.

- كنت تأخذ مربع، ووضع الوثائق في ذلك، شنق القفل وإعطاء مربع إلى الحقيبة. وبالتالي، لا يمكن للمهاجم الحصول على الوثائق.

- ساشا يتلقى مربع مع القفل الخاص بك، لكنه لا يملك المفتاح. انه يعلق قفله على مربع (قفل الثاني) ويرسل مربع بالرد عليك.

- يمكنك إزالة القفل الخاص بك من المربع وإرساله مرة أخرى إلى ساشا.

- ساشا يحصل على مربع، لم يكن لديك القفل الخاص بك، ولكن هناك. وهكذا، لا يزال مربع مغلقة في كل وقت، ساشا يزيل قلعته ويتلقى الوثائق.

وبطبيعة الحال، إذا كنا نتصور هذا في الواقع، هو جدامنذ فترة طويلة. على شبكة الإنترنت، كل ذلك يحدث في بضع ثوان. يمر هنا تبادل البيانات هذه ("مفاتيح من الأقفال")، والملفات اللازمة تصبح محمية من الوصول غير المصرح به لهم. الآن أنت تعرف ما هو هتب وكيف يعمل.

أيضا قراءة المقال ما هو ورل من القسم المفاهيم والتعاريف.